L’era delle sequenze alfanumeriche, dei nomi dei gatti intervallati da punti esclamativi e delle date di nascita camuffate sta per essere consegnata agli archivi della storia informatica.

Il GCHQ, l’agenzia governativa britannica per la sicurezza e l’intelligence, ha emesso una direttiva che non lascia spazio a interpretazioni: è tempo di abbandonare definitivamente l’uso delle password tradizionali. La raccomandazione, arrivata nell’aprile 2026, segna una frattura netta con decenni di igiene digitale basata sulla memoria e sulla rotazione periodica delle chiavi d’accesso.

Perché le forze dell’ordine lanciano una raccomandazione

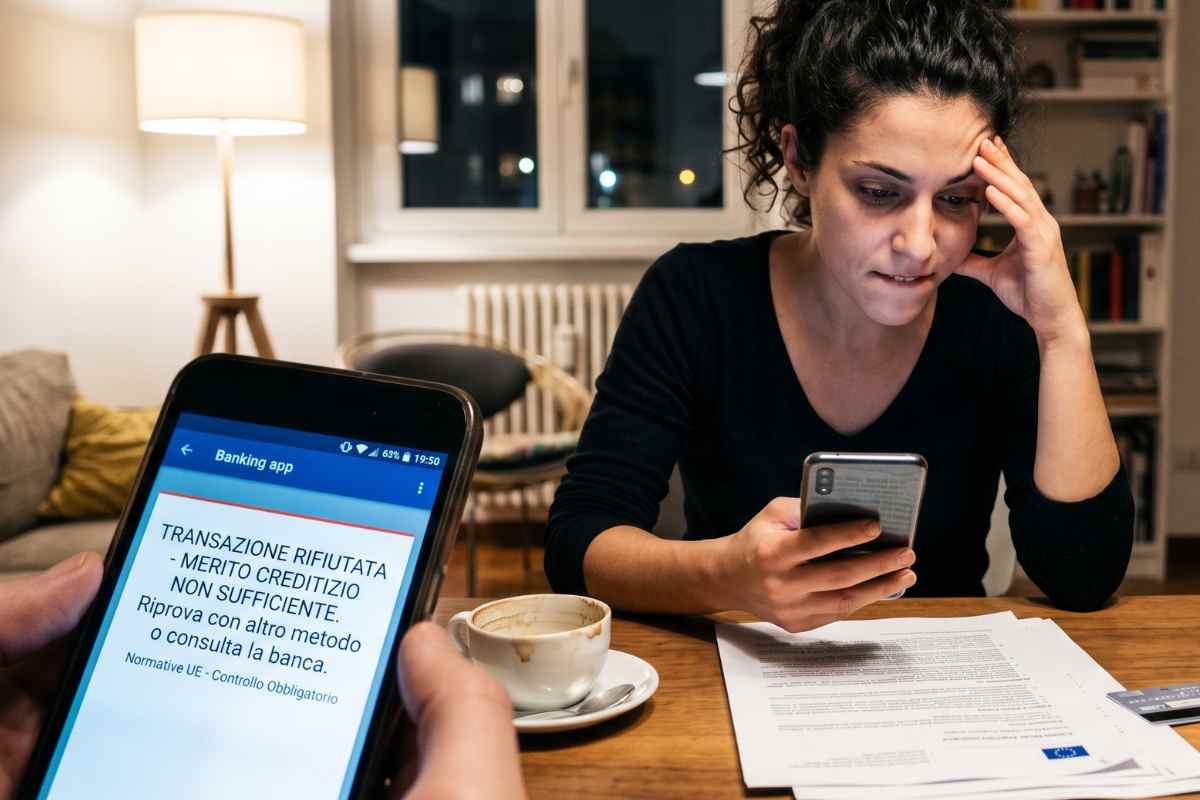

Il sistema delle password è intrinsecamente fallato perché si scontra con la psicologia cognitiva. Per anni ci è stato chiesto di creare stringhe complesse, ma la mente umana è programmata per cercare scorciatoie, portando alla riutilizzazione delle stesse chiavi su piattaforme diverse o alla scelta di varianti prevedibili. Le autorità di intelligence sottolineano come il 90% delle violazioni informatiche odierne sfrutti ancora la fragilità delle credenziali testuali, rendendo obsoleti anche i firewall più sofisticati.

Perché le forze dell’ordine lanciano una raccomandazione-nel-web.it

Mentre gli uffici del GCHQ a Cheltenham — un edificio circolare noto come “The Doughnut” dove il personale può usufruire di una pista da corsa interna per scaricare la tensione — monitorano le minacce globali, il dato tecnico è inequivocabile. La potenza di calcolo disponibile oggi permette attacchi di “brute force” che frantumano una password di otto caratteri in pochi secondi. La transizione caldeggiata dalle forze dell’ordine punta tutto sulle Passkey.

Non si tratta di una semplice evoluzione, ma di un cambio di paradigma. Invece di una parola segreta memorizzata in un server vulnerabile, l’accesso avviene tramite una coppia di chiavi crittografiche: una pubblica, depositata sul sito web, e una privata, custodita gelosamente nel chip di sicurezza dello smartphone o del computer dell’utente.

- Autenticazione biometrica: Impronte digitali o riconoscimento facciale sostituiscono la digitazione.

- Resistenza al phishing: Poiché non esiste una password da “consegnare”, i siti contraffatti non possono rubare nulla.

- Sincronizzazione cloud: Le chiavi si muovono tra i dispositivi certificati senza esposizione esterna.

La biometria non è una prova di identità, ma un sigillo locale che sblocca una funzione matematica complessa. Paradossalmente, potremmo arrivare a un punto in cui il possesso fisico dell’hardware diventerà l’unico vero baluardo, riportando la sicurezza a una dimensione quasi analogica in un mondo iper-connesso.

L’intuizione che molti faticano ad accettare è che la sicurezza non debba per forza essere sinonimo di attrito. Per anni abbiamo creduto che una procedura macchinosa fosse garanzia di protezione. Al contrario, l’assenza di password rende l’utente meno propenso a cercare pericolosi “aggiramenti” del sistema. La fluidità dell’accesso biometrico elimina quella stanchezza decisionale che spesso porta a lasciare sessioni aperte o a scrivere codici su foglietti adesivi attaccati al monitor.

Le forze dell’ordine non si limitano a suggerire un software, ma un cambio di filosofia: smettere di fidarsi della propria memoria per iniziare a fidarsi della crittografia asimmetrica gestita dall’hardware. Il futuro non prevede più di “ricordare” chi siamo, ma di “dimostrare” digitalmente la nostra presenza fisica davanti a un sensore. Chi si ostinerà a digitare stringhe di testo nel 2026 non sarà considerato prudente, ma semplicemente esposto a un rischio evitabile.